11.2 Installation

Bei der Installation der AD-Verbunddienste müssen folgende Voraussetzungen erfüllt sein:

- IIS muss installiert sein. Die Kommunikation basiert auf Webservices.

- Zertifikate müssen installiert und zugeordnet sein. Natürlich müssen die Zertifikate auf dem jeweiligen Server gültig sein.

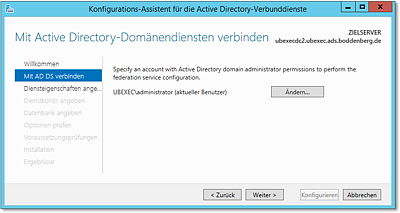

Wie Sie auf Abbildung 11.2 erkennen können, gibt es einen recht umfangreichen Konfigurations-Assistenten (viele abzuarbeitende Schritte).

Bei der Installation der Verbunddienste, die im Server-Manager über das Hinzufügen einer neuen Rolle gestartet wird, stehen drei Unterkomponenten zur Auswahl:

- Verbunddienst (Federation Service)

- Verbunddienstproxy (Federation Service Proxy)

- AD FS-Web-Agents

Der Verbunddienst ist die Kernkomponente der Active Directory-Verbunddienste. Man unterscheidet zwischen einem Verbunddienst, der Ressourcen bereitstellt, und einem, der Konten bereitstellt. Ein Verbunddienst-Server kann gleichzeitig beide Rollen übernehmen.

Zwischen zwei Organisationen, die über das Internet miteinander kommunizieren, werden natürlich Firewall-Systeme liegen. Um keine direkte Verbindung zwischen dem Internet und einem Federation Server bereitstellen zu müssen, der im Innern des Netzes steht, kann ein Verbunddienstproxy (Federation Service Proxy) in der DMZ platziert werden.

Abbildung 11.2 Der Konfigurations-Assistent für die Verbunddienste ist recht umfangreich.

Mit der dritten Komponente, dem Web-Agent, wird der Zugriff auf die Web-Applikation realisiert. Die Verbunddienste kennen zwei Typen von Applikationen:

- Applikationen, die eine Anmeldung mit einem Windows-Token voraussetzen (z. B. SharePoint Services 3.0)

- »Claims-Aware«-Applikationen (deutsche Übersetzung: »Ansprüche unterstützende Anwendungen«), also Web-Anwendungen, die dafür entwickelt sind, mit Benutzeranfragen umzugehen, die über Active Directory-Verbunddienste authentifiziert worden sind. (Hintergründe dazu finden Entwickler wie üblich im MSDN.)

Die Active Directory-Verbunddienste können also nicht verwendet werden, um Zugriff auf nicht webbasierte Applikationen zu realisieren. Ebenso können Web-Applikationen, die eine eigene Benutzerauthentifizierung (z. B. eine ASP.NET formularbasierte Authentifizierung) implementieren, nicht mit den Verbunddiensten verwendet werden. Das »klassische Beispiel«, das im Übrigen auch einen hohen Praxisbezug hat, sind die Federated SharePoint Services; in einem solchen Szenario können Benutzer aus verschiedenen Unternehmen ohne zusätzliche Authentifizierung oder weiteren Administrationsaufwand auf ein gemeinsames Projektverzeichnis auf einem SharePoint Server zugreifen.

Für das Netzwerkdesign interessant ist, dass die beiden Verbunddienste-Server niemals miteinander kommunizieren. Der Client hingegen muss in der Lage sein, beide Verbunddienst-Server zu erreichen. Wie bereits weiter vorn beschrieben wurde, kann dieser Zugriff über Verbunddienstproxys geschehen.

Ihre Meinung

Wie hat Ihnen das Openbook gefallen? Wir freuen uns immer über Ihre Rückmeldung. Schreiben Sie uns gerne Ihr Feedback als E-Mail an kommunikation@rheinwerk-verlag.de.

Jetzt Buch bestellen

Jetzt Buch bestellen